CISO News

HOME > CISO News > 최신뉴스

최신뉴스

| 국내 VPN 프로그램 인스톨러 통해 SparkRAT 악성코드 재유포 | 2023.05.25 |

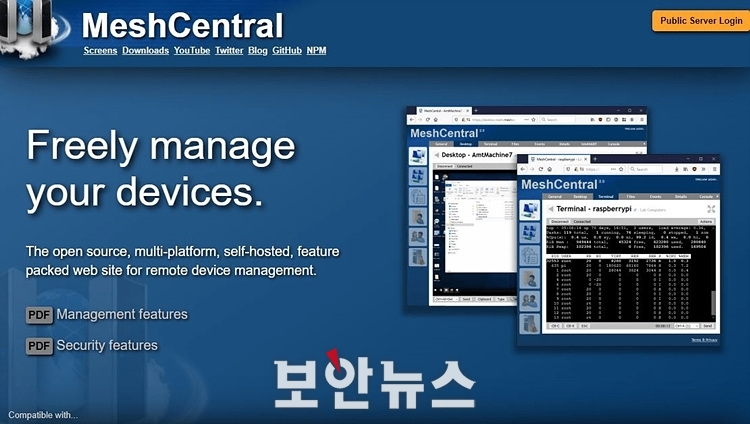

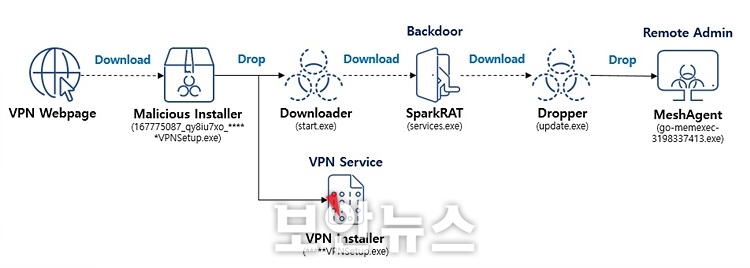

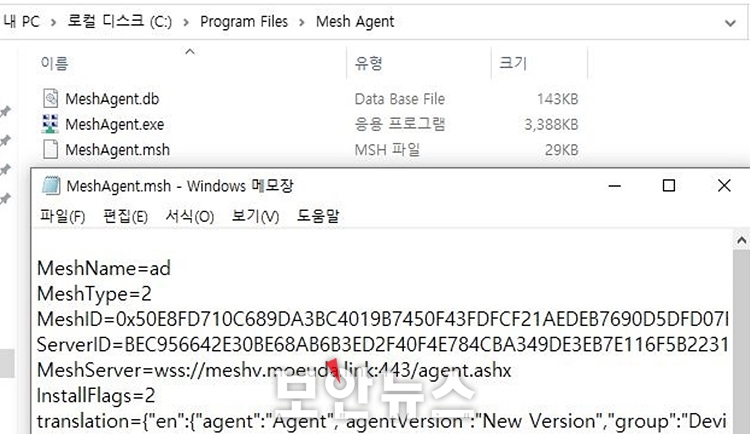

VPN 설치파일 내려받아 실행할 경우 정상 VPN 인스톨러와 함께 악성코드 설치 안랩 ASEC 분석팀, 과거에도 동일한 VPN 인스톨러에서 SparkRAT 악성코드 유포 [보안뉴스 김영명 기자] 국내 VPN(Virtual Private Network) 프로그램의 인스톨러에 SparkRAT 악성코드가 포함돼 다시 유포된 것으로 드러났다. 해당 VPN은 주로 중국에서 원활한 인터넷 접속이 필요한 사람들이 설치했던 사례가 많았는데, 과거에도 SparkRAT 악성코드 유포로 문제가 불거져 조치가 완료된 바 있다. 하지만 최근 같은 VPN 업체의 인스톨러에서 SparkRAT을 설치하는 악성코드가 다시 유포된 사례가 확인됐다. 악성코드 유포는 일정 기간 이후 중단됐는데, 공격 흐름의 유사성이나 공격 과정에서 SparkRAT 악성코드가 사용된 점 등으로 동일한 공격자의 소행으로 추정된다.  ▲MeshCentral이 지원하는 다양한 아키텍처[자료=안랩 ASEC 분석팀] 안랩 ASEC 분석팀은 최근 다시 확인되고 있는 SparkRAT 공격 사례를 전파했다. 이번 사례는 재등장한 닷넷으로 개발된 패커 대신 Go 언어로 개발된 드로퍼 악성코드들이 사용됐다는 점이나 추가로 원격 데스크톱 기능 구현을 위해 MeshCentral의 MeshAgent를 설치하는 점이 다르다는 게 ASEC 분석팀의 설명이다. SparkRAT의 최초 유포 방식은 과거와 동일하게 VPN 업체의 웹사이트를 공격해 설치파일을 악성코드로 변경한 것으로 보인다. 이에 따라 사용자가 VPN 설치파일을 내려받아 실행할 경우 기존 정상 VPN 인스톨러와 함께 악성코드가 설치됐다. SparkRAT 악성코드 설치 과정의 흐름을 보면 악성 인스톨러가 생성한 다운로더 악성코드가 SparkRAT을 다운로드한다. 공격자는 그 이후 SparkRAT에 악성 명령을 전달해 감염 시스템에 MeshAgent를 추가로 설치했다. 설치된 MeshAgent는 원격제어 페이지에 접속해 자신을 관리 대상 에이전트로 등록, 공격자는 MeshCental 공개 서버에서 등록된 장치를 제어할 수 있게 된다. 과거에 감행된 SparkRAT 공격과의 차이점 중 하나는 닷넷 대신 Go 언어로 개발된 악성코드들이 다수 사용됐다는 점이다. 공격자는 공격과정에서 Go 언어로 개발된 드로퍼 및 다운로더 악성코드들을 사용했는데, SparkRAT도 같은 방식으로 공격했기 때문에 공격에 사용된 모든 악성코드를 GoLang 기반 악성코드로 사용했다는 점이다. 공격에 사용된 드로퍼는 위장 인스톨러 악성코드와 MeshAgent를 설치하는 악성코드 2개이며, 난독화된 GoLang 악성코드이지만 형태는 모두 유사하다. 실행 시 PE 내부에 존재하는 악성코드를 생성 및 실행하며, 위장 인스톨러의 경우에는 추가로 생성한 파일 ‘start.exe’를 작업 스케줄러에 등록하는 기능을 포함한다. ‘start.exe’는 다운로더 악성코드로서 동일하게 Go 언어로 개발됐다. 난독화돼 있지 않으며 외부에서 추가 악성코드를 다운로드해 실행하는 기능을 담당한다. 해당 주소에서 다운로드 되는 것은 이전 공격 사례와 동일하게 SparkRAT이다. 공격에 사용된 SparkRAT은 Go 언어로 개발됐으며 명령 실행, 정보 탈취, 프로세스 및 파일 제어와 같은 기본적인 기능이 있다. 이외에도 마이크로소프트 윈도뿐만 아니라 리눅스, MacOS를 함께 지원한다. 공격자는 SparkRAT을 이용해 파워쉘 명령을 전달, MeshAgent를 설치했으며, 드로퍼 악성코드는 -fullinstall 인자를 주고 MeshAgent를 실행시켜 사용자의 인지 없이 백그라운드에서 설치가 진행될 수 있도록 했다.  ▲SparkRAT의 공격 흐름도[자료=안랩 ASEC 분석팀] 일반적으로 공격자들은 백도어 유형의 악성코드를 설치한 이후에도 원격 데스크톱을 지원하는 악성코드나 소프트웨어를 추가로 설치하는 경향이 있다. 이는 추가적인 악성 행위를 수행하는 데 있어 CLI 방식보다는 GUI 방식을 사용하는 것이 더 편하기 때문이다. 이에 따라 최근 유포되고 있는 RAT(Remote Access Trojan) 악성코드들은 대부분 VNC나 RDP와 같은 원격 데스크톱 기능을 지원하는 추세다. 안랩 ASEC 분석팀에서는 과거에도 공격자들이 사용하는 다양한 원격 제어 도구들을 각각의 사례별로 분석한 바 있다고 밝혔다. 현재 공격에서는 공격자가 MeshAgent를 사용했지만, 비슷하게 AnyDesk나 TeamViewer, Ammyy, Tmate, NetSupport와 같은 다양한 도구들이 사용될 수 있다. SparkRAT은 만들어진지 얼마 되지 않아 아직은 원격 데스크톱 기능이 없다. 즉, 공격자는 설치된 SparkRAT을 이용해 악의적인 명령을 실행하거나 정보 수집, 추가 페이로드 다운로드 등 감염 시스템에 대한 제어를 획득한 이후이긴 하지만, 이러한 한계를 극복하기 위해 추가로 MeshAgent를 설치한 것으로 보인다. MeshCentral은 오픈소스이면서 무료로 원격제어 기능을 제공하는 관리 도구다. MeshCentral에서 제공하는 MeshAgent는 명령 실행이나 파일 다운로드와 같은 각종 시스템 제어 명령과 함께 VNC, RDP와 같은 원격 데스크톱 기능을 제공한다. 일반 사용자들은 원격에서 시스템을 관리하기 위해 이를 이용하지만 이러한 기능들 때문에 충분히 악의적으로 사용 가능하다. MeshCentral은 다양한 아키텍처를 지원한다. 사용자 또는 공격자는 MeshCentral 서버에서 각각의 아키텍처에 해당하는 MeshAgent를 선택해 설치 명령이나 설치파일을 내려받을 수 있다. 설치 명령을 실행하거나 설치파일을 내려받아 MeshAgent를 실행할 경우 MeshAgent는 MeshCentral 서버에 접속해 실행 중인 시스템을 관리 대상 시스템으로 등록한다. 공격자가 내려받은 MeshAgent를 공격 대상 시스템에서 실행할 경우 감염 시스템은 관리 대상이 된다. MeshAgent는 원격 관리에 필요한 시스템의 기본 정보 전송, 전원 및 계정 제어, 채팅이나 메시지 팝업, 파일 업로드·다운로드, 명령 실행 기능들을 제공한다. 이외에도 원격 데스크톱을 지원하는데, 특히 RDP 및 VNC와 같은 원격 데스크톱 기능도 지원된다. 이외에도 이메일 인증만으로 손쉽게 사용할 수도 있다.  ▲공격자의 MeshAgent 설정 정보[자료=안랩 ASEC 분석팀] 참고로 MeshCentral 서버에서 MeshAgent를 다운로드할 때 내려받은 파일 마지막에 존재하는 시그니처 영역에는 사용자에 맞는 설정 정보가 저장돼 있다. MeshAgent는 ‘%PROGRAMFILES%\Mesh Agent’ 경로에 자신을 설치하면서 같은 경로에 ‘MeshAgent.msh’라고 하는 설정 파일을 생성하는데, 해당 파일의 내용은 MeshAgent 파일 안에 존재했던 설정 정보다. 안랩 ASEC 분석팀은 “과거 VPN 인스톨러에 SparkRAT이 포함된 채 유포된 사례를 공개했었는데, 이와 같은 사례로 추정되는 공격자는 최근 다시 VPN 업체의 웹사이트를 공격해 SparkRAT을 설치하는 악성코드를 유포, MeshAgent를 함께 설치해 감염 시스템에 대한 제어권을 획득했다”고 말했다. 이어 “사용자들이 홈페이지에서 악성 인스톨러를 다운로드해 설치하면 악성 인스톨러는 악성코드뿐만 아니라 기존 VPN 인스톨러도 함께 설치해 악성코드 감염 사실을 인지하기 어렵게 하기 때문에 사용자들은 V3 등 백신을 최신 버전으로 업데이트해 악성코드 감염을 사전에 차단할 수 있도록 신경 써야 한다”고 강조했다. [김영명 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|

MENU

MENU